غزال زیاری: هک MadRadar، این قابلیت را دارد که محافظتهای ضد جعل رادارهای اتومبیلهای خودران را دور زده و با فریب دادن آنها، یا یک اتومبیل فرضی را برای این خودروی خودران ترسیم کرده و یا اتومبیلی که در مسیر خودرو قرار دارد را پنهان کند.

محققان کشف کردهاند که یک تکنولوژی مخرب، این قابلیت دارد که با فریبکاری، خودروهای خودران را به خودروهای شبح تبدیل کرده و به طور خطرناکی آنها را از مسیر خارج کند.

هک MadRadar چیست؟

این هک جدید "MadRadar" نام گرفته و حتی این قابلیت را دارد که اتومبیلهای واقعی را از حسگرهای رادار روی خودرو پنهان نماید و یک خودروی خودران را به نحوی فریب دهد که خودرو فکر کند که یک اتومبیل واقعی از مسیر عبورش خارج شده؛ در صورتی که واقعیت به نحو دیگری است.

دانشمندان نتایج یافتههای خود را درمقالهای که در روز بیست و ششم فوریه در سمپوزیوم امنیت شبکه و سیستم توزیع شده در سندیگو ارائه خواهد شد، منتشر کردهاند.

میروسلاو پاژیچ، استاد مهندسی برق و کامپیوتر در دانشگاه دوک ونویسنده اصلی این مقاله گفته:« بدون دانستن چیزهای زیادی درباره سیستم رادار خودروی مورد نظر، ما میتوانیم یک وسیله نقلیه تقلبی را به یک باره در جلوی خودروی مورد هدف ظاهر کرده و یا یک خودروی واقعی را در آزمایشهای واقعی ناپدید کنیم.»

او ادامه داد:« ما این سیستمها را برای آسیب رساندن به افراد نمیسازیم؛ فقط مشکلات موجود در سیستم رادارهای فعلی را به نمایش میگذاریم تا نشان دهیم که باید نحوه طراحی آنها را به شکلی اساسی تغییر داد.»

انتظار میرود که در سالهای آتی، تعداد خودروهای خودران در آمریکا افزایش چشمگیری داشته باشند. مرسدس بنز، اولین کمپانی اتومبیلسازی است که در ژانویه 2023، مجوز خودروهای خودران سطح 3 را دریافت کرد. این بدان معناست که این خودروها میتوانند با در اختیار داشتن شرایطی خاص، در هر حالتی رانندگی کنند. این مجوز توسط قانونگذاران ایالت نوادا برای استفاده از این خودرو در آزادراههای عمومی آمریکا صادر شده است.

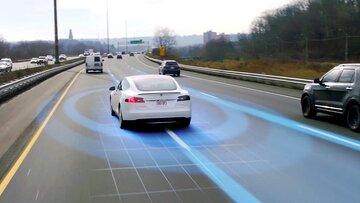

بسیاری از خودروهای الکتریکی از جمله تسلا، این روزها، مجهز به سیستمهای اتوماسیون یا سیستم اتوپایلت هستند.

به گفته دانشمندان، خودروهای مختلف، بر طبق طراحیشان، از سیستمهای مختلفی استفاده میکنند؛ در نتیجه بعید است که دو اتومبیل از پارامترهای عملیاتی یکسانی بهره ببرند؛ حتی اگر مدل خودروها یکسان باشد. به عنوان مثال آنها ممکن است از فرکانسهای عملیاتی مختلفی استفاده کرده و یا اندازهگیریهایی را در فواصل مختلف زمانی انجام دهند. اقداماتی که برای محافظت در برابر حملات جعل رادار صورت میپذیرد.

MadRadar میتواند پارامترهای رادار خودرو را در کمتر از یک ربع ثانیه از یک موقعیت از راه دور به دقت تشخیص داده و سپس سیگنالهای راداریاش را برای فریب دادن رادار مورد هدف ارسال کند. البته دانشمندان قبل از انتشار این مقاله، مکانیزم عملکرد خاص این حمله ها را فاش نکردند.

تصویرسازی سه مدل حمله خطرناک

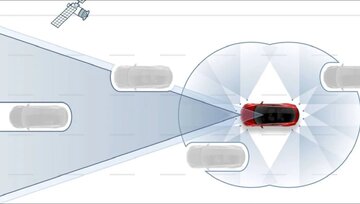

دانشمندان سه مدل حمله به سیستمهای رادار واقعی در اتومبیلهای درحال حرکت را به نمایش درآوردند. در یک حمله، سیگنالهایی به ماشین مورد هدف ارسال میشود تا اتومبیل را اینگونه فریب دهد که گویی خودرویی در مسیر حرکتش قرار دارد. این کار با تغییر سیگنال انجام میگیرد؛ به نحوی که به نظر برسد که ممکن است این خودرو با خودروی فرضی برخورد کند.

در حمله دوم، در شرایطی که یک خودروی واقعی در مسیر قرار دارد، رادار، خودروی مورد هدف را طوری فریب میدهد که انگار خودرویی در مسیر نیست. MadRadar این کار را با اضافه کردن سیگنالهای پوشاننده در اطراف محل عبور خودروی عبوری برای ایجاد یک نقطه روشن و گیج کردن سیستم رادار انجام میدهد.

و در نهایت در حمله سوم، محققان این دو حمله را با هم ترکیب کرده و خودروی مورد هدف را اینگونه فریب دادند که فکر کند یک ماشین واقعی به صورت ناگهانی تغییر مسیر داده است. پاژیچ در این باره گفت:« تصور کنید که کروز کنترل تطبیقی که از رادار استفاده میکند، با این باور که ماشین جلویی در حال افزایش سرعت است ، سرعت خودرو را افزایش دهد. در صورتی که در واقعیت خودروی جلویی سرعتش را افزایش نداده است. در صورتی که این اتفاق در شب رخ دهد، ممکن است به مشکل بربخورید.»

طبق گفته دانشمندان، این نتایج حکایت از آن دارد که خودروسازان باید در نحوه اجرای حفاظتهای ضد جعل رادار در اتومبیلها تجدید نظر کنند. خودروسازان باید اقداماتی را برای محافظت بهتر از اتومبیلها و سرنشینان آن انجام دهند؛ هرچند که راهکار مشخصی برای بهبود این اقدامات امنیتی ارائه نشده است.

منبع: livescience

۵۸۵۸